Module Internet (II)

Réseaux pair à pair

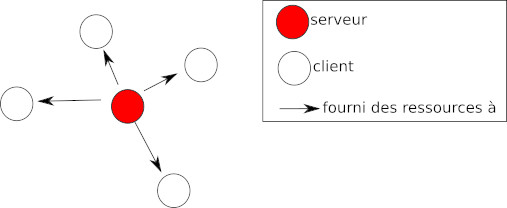

La plupart du temps, les échanges sur internet sont basés sur l'architecture "client-serveur", nous reviendrons plus tard sur cette notion, mais nous pouvons déjà dire que l'on trouve deux types d'ordinateurs reliés au réseau internet : les clients et les serveurs. Les clients vont demander des ressources (pages web, fichiers...) aux serveurs. La plupart des ordinateurs que l'on utilise tous les jours sont des clients : quand ils sont reliés à internet, ils passent leur temps à demander des ressources à des serveurs. Dans ce type d'architecture un ordinateur qui joue le rôle de client jouera le rôle de client en permanence, un ordinateur qui joue le rôle de serveur jouera le rôle de serveur en permanence : les rôles sont bien définis une fois pour toutes, sans doute que votre ordinateur personnel a toujours joué le rôle de client, enfin..., sauf s'il s'est déjà connecté à un réseau pair-à-pair.

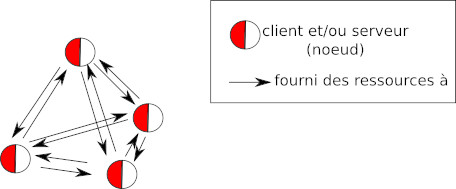

Les réseaux pair-à-pair ou peer to peer en anglais (abréviation "p2p"), ne sont pas basés sur l'architecture client-serveur classique. En effet, la notion de client et de serveur n'a pas vraiment de sens dans les réseaux p2p, puisqu'un ordinateur (on parle de "noeud") peut être tour à tour client et serveur, et même client et serveur en même temps !

modèle client-serveur :

réseau pair à pair :

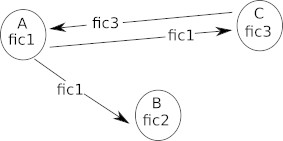

Prenons un exemple, volontairement simple : 3 machines A, B et C appartenant toutes les trois au même réseau p2p. Un fichier "fic1" est disponible sur la machine A, un fichier "fic2" est disponible sur la machine B et un fichier "fic3" est disponible sur la machine C. Le noeud (machine) B désire obtenir le fichier "fic1", le noeud A désire obtenir le fichier "fic3" et le noeud C désire aussi obtenir le fichier "fic1". Intéressons-nous au noeud A : le noeud A va envoyer le fichier "fic1" vers le noeud B et le noeud C, dans le même temps le noeud C va envoyer le fichier "fic3" vers le noeud A, le noeud A va donc recevoir le fichier "fic3". Bilan : le noeud A est à la fois client (il reçoit le fichier "fic3") et serveur (il envoie le fichier "fic1" vers le noeud B et vers le noeud C).

Il existe énormément de protocoles qui s'appuient sur des réseaux de pair-à-pair. La plupart de ces "protocoles p2p" sont destinés au partage de fichier, mais il est aussi possible de créer des systèmes de "calculs distribués" grâce au réseau p2p, comme dans le cas du projet BOINC "Compute for Science", qui propose de répartir des calculs extrêmement complexes sur un grand nombre d'ordinateurs personnels, chaque ordinateur ayant "un petit bout" du calcul à effectuer, et tout cela dans le but de faire avancer la recherche scientifique.

Mais revenons à l'utilisation principale des réseaux p2p, le partage de fichier. Il existe un grand nombre de protocoles s'appuyant sur le p2p qui permettent de partager des fichiers, par exemple emule, BitTorrent... Souvent le BitTorrent est associé au "piratage" de contenus (à ne pas confondre avec le piratage de système informatique), ouvrons donc une petite parenthèse sur ce sujet :

Partager un contenu (musique, film, logiciel...) de façon illicite est puni par la loi (voir ici pour plus de détails). À chaque contenu peut être associée une "licence" ; avec certaines licences, vous êtes uniquement autorisé à utiliser les fichiers que vous avez achetés, mais vous n'avez pas le droit de les partager avec qui que ce soit. Dans d'autres cas, la licence liée à un contenu vous autorise à partager ce contenu ou même à le modifier à volonté ; on parle alors souvent de licence "libre". Il est important de bien comprendre qu'une licence libre ne veut pas dire que l'on peut faire ce que l'on veut avec un contenu, dans tous les cas il faut se renseigner sur la licence attachée à un contenu afin de pouvoir l'utiliser en toute légalité.

Activité 15.1

Le contenu que vous êtes en train de lire est publié sous licence "Creative Common ZERO", recherchez sur le web "les droits et les devoirs" attachés à cette licence.

Refermons la parenthèse et revenons au protocole BitTorrent : l'utilisation du BitTorrent n'a rien d'illégal en soi, vous pouvez l'utiliser tant que vous voulez à condition de bien vérifier que la licence du contenu partagé autorise bien le partage. Quelle que soit votre utilisation du protocole BitTorrent, il est nécessaire d'attirer votre attention sur le fait qu'une personne mal intentionnée peut partager, en vous faisant croire qu'il s'agit du dernier jeu à la mode, des logiciels malveillants (vers, virus,...) qui pourront potentiellement endommager votre ordinateur, par exemple en chiffrant les données contenues sur votre disque dur afin de les rendre inaccessibles. Pour en savoir plus : article rançongiciel de Wikipédia

Activité 15.2

Expliquez en quelques lignes le principe des réseaux pair à pair